駭客是如何入侵的?

駭客以精心設計的 釣魚郵件 引誘員工上鉤,搭配隱密的 鍵盤側錄 程式與 暴力破解 工具,迅速潛入企業內部系統。短短數分鐘內,他們 提權成為系統管理者,輕鬆繞過既有的防毒與資安監控,悄無聲息地直擊企業最核心的主機。

機密資料被 大規模竊取,伺服器瞬間被 加密封鎖、資料破壞殆盡,整個系統在短短幾秒內徹底癱瘓,公司陷入全面失控的資安災難,營運停擺、信譽崩塌,損失無法估計!

因應駭客的帳密破解攻擊 → 匿蹤連線:MFA 多因子驗證/零信任防護/ 分權存取/安全代理,全面強化存取安全。

防範駭客加密刪除檔案 → 匿蹤防護:匿蹤核心主機防護/防網頁竄改,將關鍵系統隱形化,杜絕加密與竄改。

『匿蹤連線』

面對駭客不斷進化的 帳號密碼破解攻擊,唯有強化驗證機制,才能從源頭阻擋入侵。

透過 MFA 多因子驗證、零信任防護架構、 分權存取 與 安全代理 技術,守護核心系統 ,從根本杜絕未授權的連線威脅。

(1)MFA多因子驗證

採用 MFA/FIDO 降低密碼外洩風險,支援OIDC與SAML2協定,能夠整合各種系統,無需調整原有網路架構快速導入安全驗證機制。亦提供手機APP認證方式,於登入時在事先綁定好的手機上點選配對數字即可快速確認身份。

(2)零信任防護

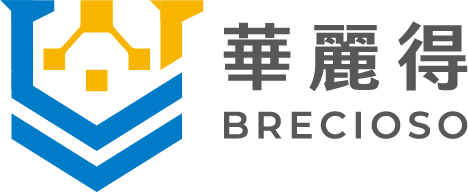

以 三階段零信任防護,基於 「永不信任,持續驗證」 的核心原則,全面驗證每一次的存取與操作,全方位守護企業系統:

• 身分驗證:精準識別使用者,杜絕冒名登入。

• 設備驗證:確保每台終端皆符合安全規範。

• 信任推斷:即時分析行為風險,阻擋異常操作。

從登入到資料操作,所有存取都在安全策略的保護下執行,讓企業無懼任何駭客威脅,安全升級至 零信任的全新高度。

1. 使用者試圖登入內部重要核心系統主機,必須先通過零信任閘道Gateway Server。

2. 零信任Server會進行三階段驗證,包含身分驗證、設備驗證,以及信任推斷,判斷是否允以放行。

3. 三項驗證均符合後,才能連線到重要核心主機。

(3)分權存取平台

想像一個平台,能整合所有內部系統,讓登入與控管變得輕鬆高效——這就是 TrustGate 分權存取平台。

透過 統一驗證入口,不僅讓員工操作更直覺,還能依據不同職務角色與資安需求,進行 精細化分級控管,讓高權限環境 更安全,低權限操作 更便利,真正達到 彈性導入、全方位防護 的最佳平衡。

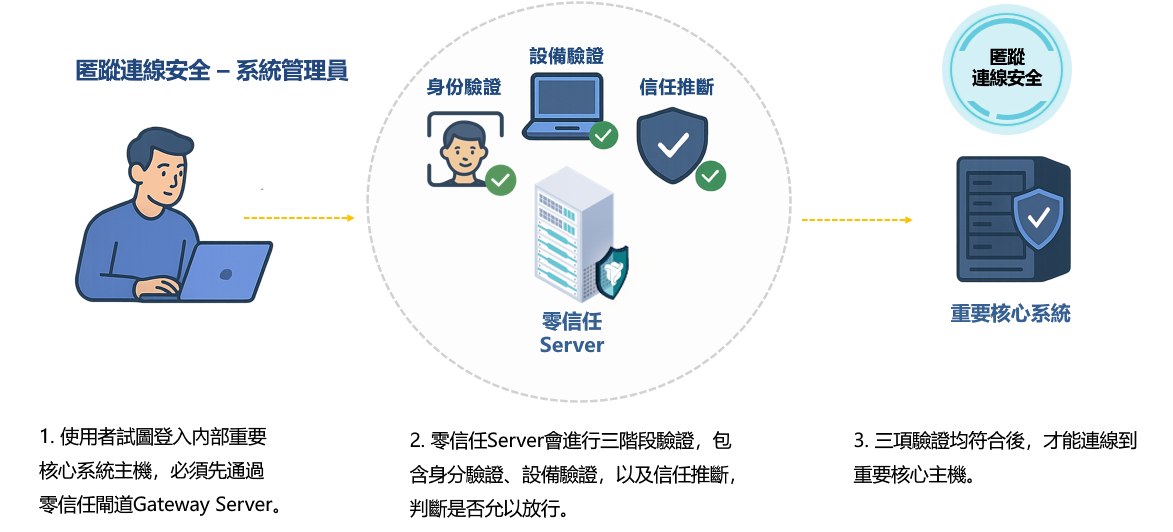

(4)安全代理

想像一個能 無縫守護核心主機 的解決方案——安全代理(Security Broker)。它不需調整既有網路架構,即可 快速啟動多層防護,從來源與身分驗證,到工具白名單控管、管理者多因子驗證,再到存取時段管理,精準阻擋未授權入侵與惡意攻擊,為企業建構 智慧、安全、零縫隙 的資安堡壘。

匿蹤防護

針對駭客 加密破壞或竄改核心系統檔案 的惡意行為,我們以 匿蹤技術 將關鍵主機與資料全面隱藏,讓駭客無法定位,更無法攻擊,真正做到防護縱深,維持政府機構、金融單位與企業營運的高度穩定性。

(1)匿蹤核心系統防加密竊取

駭客入侵時,首要鎖定的就是 資料庫與備份,一旦被加密或刪除,營運立即停擺,損失無法估計。匿蹤防護讓這些資產 完全隱形,無法被掃描或偵測,有效阻斷勒索攻擊與惡意破壞,讓資料與備份在任何情況下都保持安全。

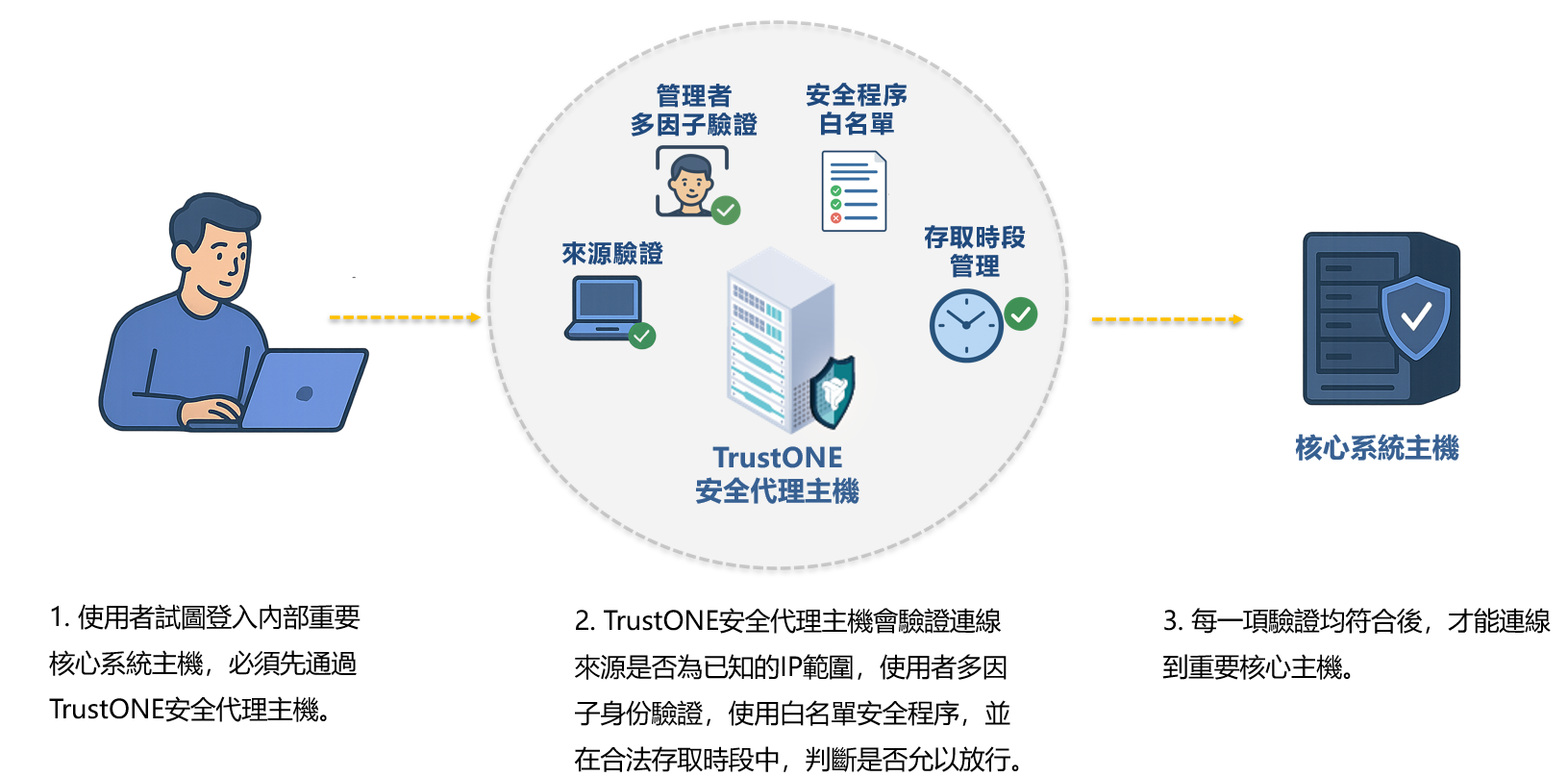

(2)防網頁竄改

駭客不僅入侵系統,更經常 竄改網站內容,植入惡意訊息或假資訊,嚴重威脅品牌與用戶安全。匿蹤防護讓網站關鍵資料完全隱形,避免被偵測與篡改,並結合 即時通報 與 異動復原機制,在攻擊發生時快速回復,確保網站安全、完整、不中斷。

(3)匿蹤保護AD GPO 與 Hyper-V防破壞

匿蹤技術進一步延伸防護邊界,將 AD 主機中的 GPO 群組原則目錄完全隱藏,徹底阻斷惡意程式派送與橫向滲透的風險。

同時,針對 Hyper-V 虛擬機的映像檔 進行匿蹤防護,讓核心環境自源頭隱形化,杜絕勒索軟體與惡意加密攻擊,確保虛擬機安全穩定運行,維持企業系統與資料的完整與高可用性。